2007年3月8日

Win32 APIのフック

研究室の方々が WindowsってAPIのレイヤでフックできないの?って話をしていたのでちょっと考えてみました。DLLの呼び出しをフックする手法は以下のような手法が考えられますが、どれも一長一短です。

- フックDLL

-

概要:フックしたいDLLと同じexportsを持つ偽物DLLを作成して、操作対象プロセスに優先的にロードさせる(カレントディレクトリに配置など)。

長所:比較的簡単に実現できる。

短所:いちいちDLL作るのめんどくさい。いくつかのDLLには効かない。 - デバッグ関数

-

概要:OSのデバッグ機能を用いて、フックしたいAPIの先頭アドレスでデバッグブレークする。

長所:簡単かな?作ったこと無いので良くわからんです。

短所:たぶん遅い。Windowsはデバッガのデタッチができないため、用が済んでもフックプロセスを消せない。これは致命的。 - IATパッチ

-

概要:DLLの関数をcallするときに用いるアドレステーブル(IAT: import address table)を書き換えて、フック処理を呼ばせる。

長所:IATさえ使っていればどんなDLLの関数でもフックできる。

短所:IATの書き換えが大変。スタティックリンクされるとフックできない。 - コードインジェクション

-

概要:DLLの関数の先頭を書き換えフック関数へジャンプさせる命令を入れる。

長所:DLLだけに限らず、どの関数でもフックできる。

短所:関数の先頭アドレスが分かっていないとフックできない(DLLの関数ならたぶん大丈夫)。LoadLibraryとGetProcAddressで動的ロードされたり、スタティックリンクされるとフックできない。

名前は勝手に付けました。下に行くほど実装が面倒くさそう、と勝手に思っています。正式名称(orもっと格好いい名前)や、他の方法をご存じの方は、ご教授いただけると幸いです。

IATパッチングによるDLL呼び出しのフック

以前、フックDLLでwinsockかなんかをフックしたことがあるので、今回はIATを外から無理矢理ぶっ潰してフックを実現してみました。

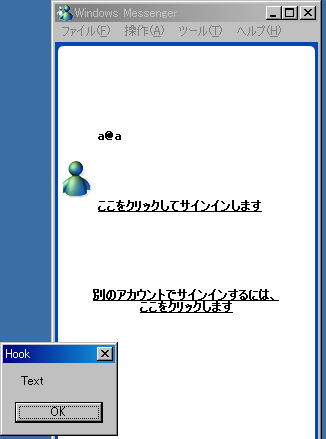

試しにWindows MessengerのSHELL32.dll!Shell_NotifyIconに割り込んで、ダイアログを表示させてみました(下図)。

ちなみにshell32.dllであればフックDLLの方が遙かに楽だと思います。kernel32.dll!CloseHandleなんかもフックしてみたのですが、見た目に呼んでるんだか呼んでないんだかわからんのよね。

課題

ロードされたモジュールは各自のIATを持っています。そのためIATパッチを行う場合は、全てのIATのエントリを虱潰しに見なければなりません。

あるプログラムhoge.exeがkernel32.dllとuser32.dllをロードしていたとしたら、IATは少なくともhogeとkernel32とuser32の3つ分存在するはずです。

その状態でuser32.dll!MessageBoxWをフックしたいと思ったら、全てのIATのエントリからMessageBoxWに関わるエントリを探して書き換えなければ、打ち漏らしが発生してしまいます。IATパッチにおいて、フックをかける処理はかなりヘビーなものになるでしょう。

またDLLはいつロード/アンロードされるかわからないので、フックの設定や解除を徹底しようと思うとかなり難しいです。そのため厳密にフックする必要がある、セキュリティシステムなどには向かない手法です。

あとは…フックを通知する方法も考えないと行けませんね。これはそのうちなんとかなるんじゃないかと思っております。

コメント一覧

- hdkさん(2007/03/08 23:01)

デバッグ機能とアドレステーブルの書き換えの組み合わせはやったことありますw うまくいったけどあれは遅かった

http://www.deez.info/sengelha/code/win32-ldpreload/

これやってみたいんだけどな... 結局やってないや

- すずきさん(2007/03/09 00:28)

おお、さすが。でもなぜにIATとデバッグを併用?どちらかで良くない? - hdkさん(2007/03/09 01:01)

詳しくないんで、デバッグ機能使って DLL が読み込まれるタイミングをとらえるようにしたんです。あと、子プロセスを全部フックしたかったというのもあります。

っていうか IAT パッチングってどうやってるの? プロセス起動直後からとらえることってできる? - すずきさん(2007/03/09 12:37)

なるほど。デバッグ機能のDLLロードイベントは便利ですよね。

CreateProcess直後は IAT にアドレスが書かれていないので、書き換えできないです。既に動いてるプロセスにフックを引っかけることを考えてました。

起動直後に止めたいとすれば、一応、PE ヘッダに書いてあるエントリポイント(main の頭とか)にフックを入れておいて、その時点で IAT を根こそぎ書き換えるという方法を考えてました。

でもこれだとDLLの初期化関数(DllMain)は実行されてしまいますかねえ。 - IKeJIさん(2007/03/10 20:47)

LoadLibraryをフックするというのでは駄目でしょうか? - IKeJIさん(2007/03/10 20:48)

ところで、この日記のコメントを書く時に、

>上記、確かに認めます

とありますが、何を認めるのでしょうか?

- すずきさん(2007/03/11 17:11)

そうするとLoadLibrary以外のロード方法に対して無力という罠が。 - すずきさん(2007/03/11 17:14)

> 上記、確かに〜

ホントは、

管理者の不適切だと思う物は消します

とか、

公序良俗に反する物は書くな

とか、そんな規定を書く予定が、めんどくさくなってやめたのです。その残骸です。 - すずきさん(2007/03/13 16:21)

せっかくなので利用の際のお願い、を追加しました。

この記事にコメントする

この記事にコメントする

| < | 2007 | > | ||||

| << | < | 03 | > | >> | ||

| 日 | 月 | 火 | 水 | 木 | 金 | 土 |

| - | - | - | - | 1 | 2 | 3 |

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

最近のコメント5件

-

14年6月13日

14年6月13日

2048player...さん (09/26 01:04)

「最後に、この式を出すのに紙4枚(A4)も...」 -

14年6月13日

14年6月13日

2048playerさん (09/26 01:00)

「今のところ最も簡略化した式です。\n--...」 -

14年6月13日

14年6月13日

2048playerさん (09/16 01:00)

「返信ありがとうございます。\nコメントが...」 -

14年6月13日

14年6月13日

すずきさん (09/12 21:19)

「コメントありがとうございます。同じ結果に...」 -

14年6月13日

14年6月13日

2048playerさん (09/08 17:30)

「私も2048の最高スコアを求めたのですが...」

最近の記事3件

こんてんつ

wiki

wiki Linux JM

Linux JM Java API

Java API過去の日記

2002年

2002年 2003年

2003年 2004年

2004年 2005年

2005年 2006年

2006年 2007年

2007年 2008年

2008年 2009年

2009年 2010年

2010年 2011年

2011年 2012年

2012年 2013年

2013年 2014年

2014年 2015年

2015年 2016年

2016年 2017年

2017年 2018年

2018年 2019年

2019年 2020年

2020年 2021年

2021年 2022年

2022年 2023年

2023年 2024年

2024年 過去日記について

過去日記についてその他の情報

アクセス統計

アクセス統計 サーバ一覧

サーバ一覧 サイトの情報

サイトの情報合計:

本日: